渗透测试常见手法和思维

信息收集

简述

信息收集对于渗透测试前期来说是非常重要的,因为只有我们掌握了目标网站或目标主机足够多的信息之后,我们才能更好地对其进行漏洞检测。正所谓,知己知彼百战百胜!

信息收集的方式可以分为两种:主动和被动。

- 主动信息收集:通过直接访问、扫描网站,这种流量将流经网站

- 被动信息收集:利用第三方的服务对目标进行访问了解,比例:Google搜索、Shodan搜索,Zoomeye搜索等

收集方法

子域名收集

域名按照层级可以分为顶级域、主域名、子域名等 。例如.net 是顶级域,主域名是sony.net,子域名则是在主域名的前面添加自定义名称,例如像 qq.sony.net 、mail.sony.net 这一类都可统称为子域名。

目前主流的收集方式有:

通过字典的枚举

主要是通过工具中的字典,对字典中的二级域名进行轮询查询,从而得出结果,收集到的数据准确性高,但是疏漏洞率也相对较高。

https://github.com/shmilylty/OneForAll是一款功能强大的子域收集工具

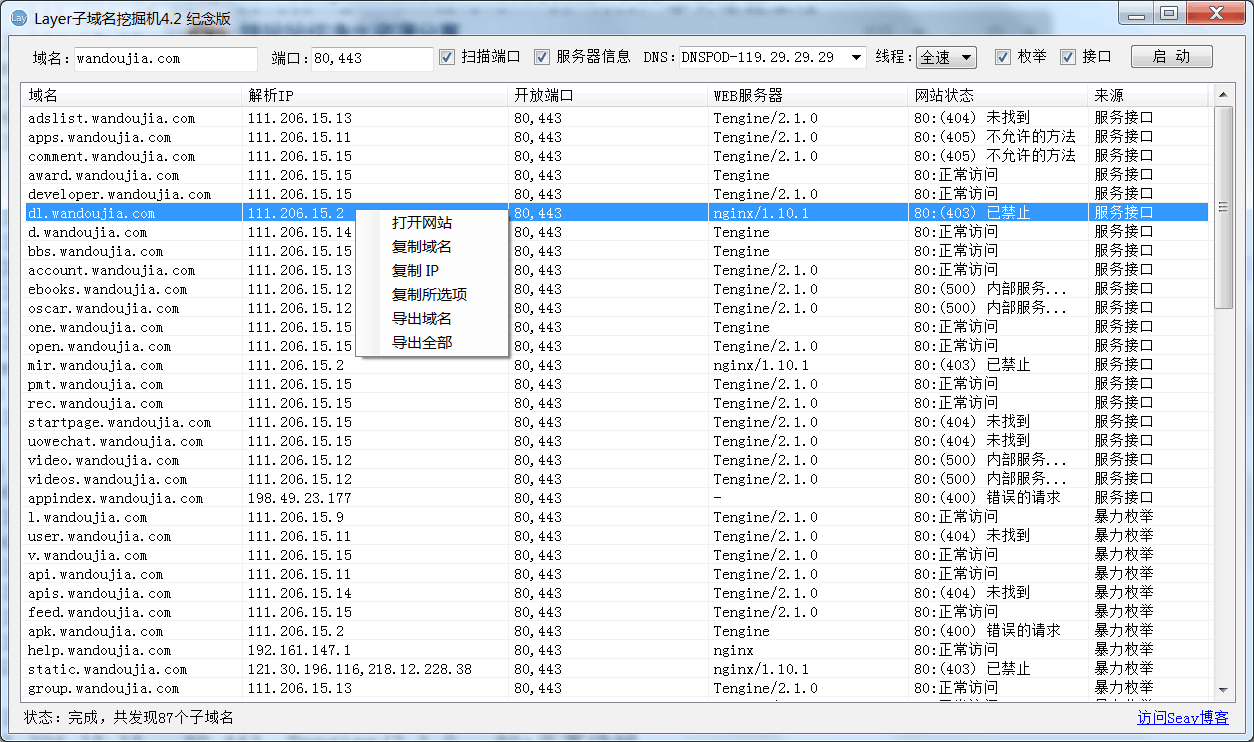

layer子域名挖掘机

通过搜索引擎搜索

推荐谷歌搜索

site:163.com

site:163.com inurl:/admin/

site:163.com intext:"后台管理"

通过网站本身信息泄漏

robots.txt

第三方服务

zoomeye(钟馗之眼):https://www.zoomeye.org

VirusTotal:https://www.virustotal.com/#/home/search

DNSdumpster:https://dnsdumpster.com/

shodan:https://www.shodan.io

Fofa:https://fofa.so

Censys:https://www.censys.io

Dnsdb搜索引擎:https://www.dnsdb.io

通过 HTTPS 证书搜集

DNS域传输漏洞:

1) 输入nslookup命令进入交互式shell

2) Server 命令参数设定查询将要使用的DNS服务器

3) Ls命令列出某个域中的所有域名

4) Exit命令退出程序

内容来源于网络如有侵权请私信删除

文章来源: 博客园

- 还没有人评论,欢迎说说您的想法!

客服

客服