网上CTF入门教程不少,但是以我个人而言,大部分人都是大一,二开始接触CTF。

此时大部分高校才开始或者还没有开设计算机网络和数据库。前端后端一窍不通。

以我个人为例,我大二接触CTF时才会一点C语言和数据结构,学习CTF许多术语并不能理解,因此开设一系列博客记录一个完完全全的小白学习CTF的过程。

这里以xctf的web题目为学习样板。

我的第一题:

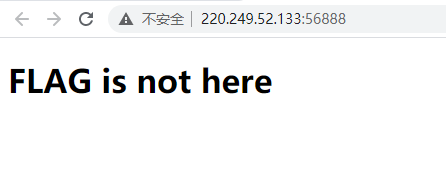

题目描述:X老师让小宁同学查看一个网页的源代码,但小宁同学发现鼠标右键好像不管用了。

思路:

打开网页就是一句FLAG IS NOT HERE,以我贫瘠的知识只能想到打开审查元素,看看前端代码啥的(F12)

嗯,不愧是第一题,FLAG直接给你了,复制提交呗。

我的第二题:

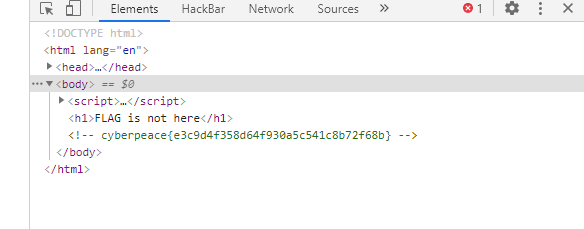

题目描述:X老师上课讲了Robots协议,小宁同学却上课打了瞌睡,赶紧来教教小宁Robots协议是什么吧。

思路:

打开网站啥也没有。

得,看看题目描述吧,额我也没学过啥Robots协议啊,直接百度。

哦,这玩意是一个存在 网站根目录下的文本文件, 用来告诉网络上的爬虫(包括搜索引擎)我这个网站啥是可以被爬取的。(至于执行不执行就是另一回事了)

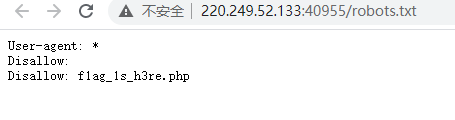

OK,那就试试在网站url后面加上 /robots.txt 看看

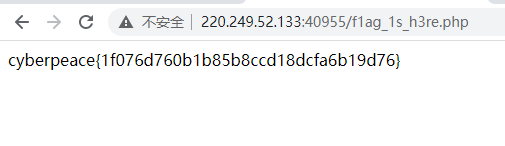

返回了一个后缀为php文件地址(php文件是一个网页脚本程序)。

试试这个路径

flag到手啦。

我的第三题:

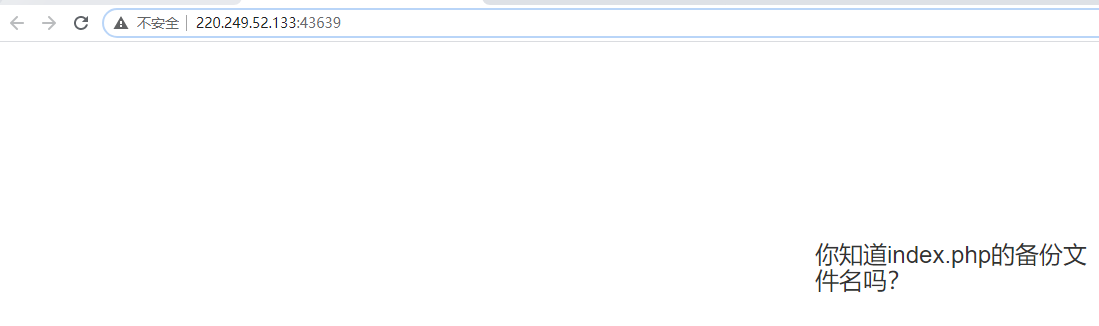

题目描述:X老师忘记删除备份文件,他派小宁同学去把备份文件找出来,一起来帮小宁同学吧!

思路:

同上一题,我也不知道备份文件叫啥啊。

继续百度:一般以.bak作为备份文件后缀名

直接试试url加上/index.php.bak(index.php一般指网站主网页)

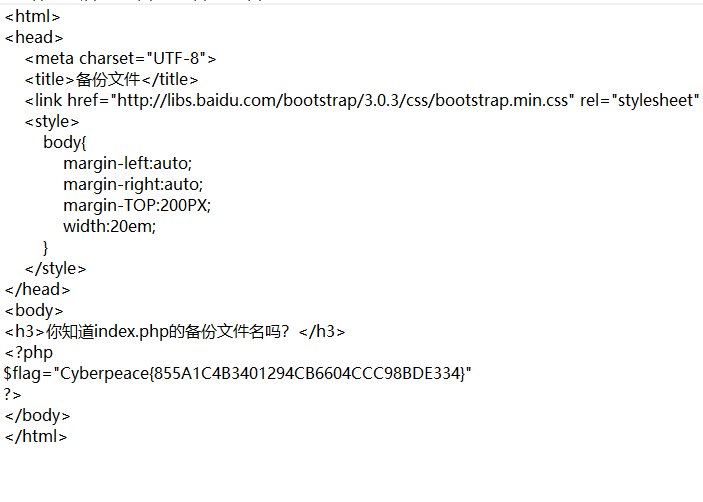

输入,额,跳出一个下载提示。不管了,下载。

是一个文本文档,里面是备份的网页源码,找到flag,大功告成。

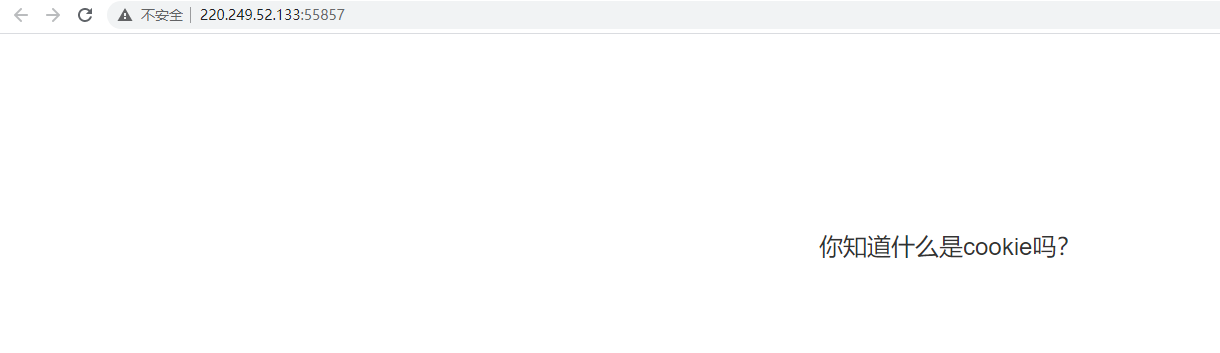

我的第四题:

题目描述:X老师告诉小宁他在cookie里放了些东西,小宁疑惑地想:‘这是夹心饼干的意思吗

思路:啊,这个我还是知道一点的。网页自动登录保存的账号密码就在cookie中。

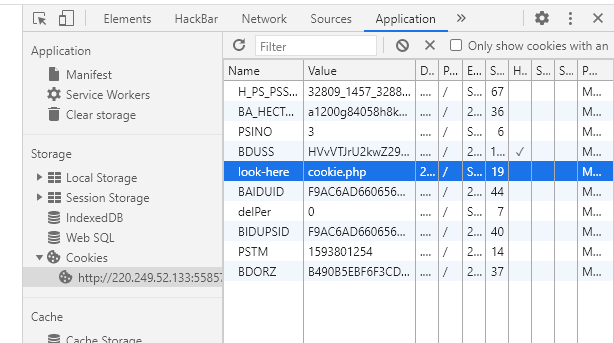

那就F12看看cookie呗。

这么大个look-here。。。

给了个php路径,输入试试。

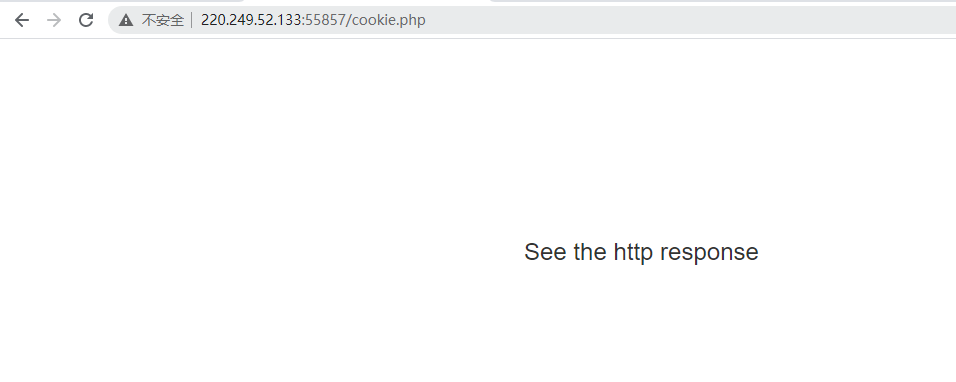

额,弹出这么一句话,翻译就是看http请求,直接审查元素看吧。

(这个http请求就是比如你和别人传消息,要传的消息前面加个请求,这个消息给谁谁之类的信息,当然回消息也要加个回应)

OK,也不是很难嘛。(其实这句话是个大FLAG......)

一步步来嘛,总会成为大神不是么。

文章来源: 博客园

- 还没有人评论,欢迎说说您的想法!

客服

客服